Tecnologias-chave do GPON

Hoje, vamos falar sobre os principais itens a serem observados para tecnologias GPON. Iremos chamar esses itens de tecnologias-chave, pois são componentes muito importantes para o correto funcionamento da solução. As tecnologias GPON incluem principalmente: alcance, alocação dinâmica de largura de banda na upstream e criptografia AES no sentido da downstream.

Alcance (Ranging)

Vamos ver o primeiro item das tecnologias GPON e compreender porque alcance é importante.

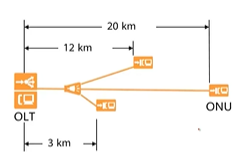

As distâncias entre diferentes ONUs e a OLT são diferentes. Assim, o tempo de transmissão dos sinais ópticos na fibra óptica difere, e o tempo em que o sinal óptico chega a cada ONU também será diferente.

A OLT aloca diferentes intervalos de tempo para cada ONU a fim de transmitir dados no sentido da upstream.

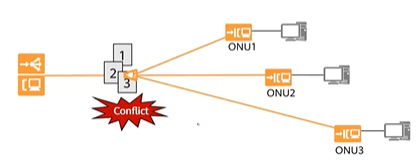

Então, como garantir que cada ONU possa localizar com precisão os timeslots? Como evitar conflitos entre dados de upstream de vários ONUs e implementar a sincronização de frames?

Nós usamos o alcance, ou ranging. Normalmente, a OLT é conectada às ONUs, considerando a ONT mais próxima e também a mais distante.

Princípio de alcance

Então, o processo de variação de alcance para as tecnologias GPON é o seguinte:

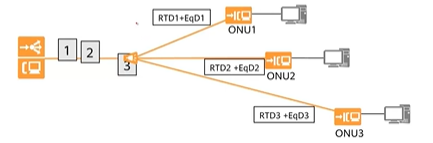

- Primeiro, a OLT obtém o delay de ida e volta (RTD) da ONU através do processo de ranging e calcula a distância física de cada ONU.

- Em seguida, o OLT especifica um delay de equalização adequado (EqD).

- Por fim, no processo de ranging, uma janela precisa ser aberta, ou seja, uma zona silenciosa para suspender os canais de transmissão upstream de outras ONUS. A OLT abre a janela definindo o BWmap como null sem autorizar nenhum timeslot.

Em suma, o processo de ranging calcula a distância física de cada ONU. Por exemplo, o RTD1 da OLT para a ONU1 pode gastar 10μs, e a distância calculada é de 1 km. O RTD2 é de 20μs e o RTD3 é de 30μs. Em seguida, o OLT especifica um delay de equalização adequado (EqD).

Resultado do processo de ranging

Desse modo, através do RTD e do EqD, os quadros de dados enviados pelo ONUS são sincronizados, para garantir que não ocorra conflito no divisor óptico quando o ONUS enviar dados.

Todas as ONUS estão na mesma distância lógica e enviam dados nos timeslots correspondentes.

Neste caso, o OLT adicionará um EqD. Porque se não houver EqD, a ONU1, ONU2 e ONU3 enviarão dados para o divisor simultaneamente. Assim, ocorre um conflito.

TODAS as ONUS estão na mesma distância lógica e enviam dados nos timeslots correspondentes.

Alocação dinâmica de largura de banda na upstream

Agora vamos falar de outras Tecnologias GPON. Após a comprensão do ranging, temos então que o alcance (ranging) é calculado automaticamente pela OLT.

Quando o ONT se registra na OLT, a OLT verifica o alcance.

Veremos agora a alocação de largura de banda no sentido da upstream. A alocação dinâmica de largura de banda upstream é muito importante.

Vamos ver por que o DBA é necessário. O que é DBA?

Por que o DBA é necessário?

O que é DBA?

- Alocação de largura de banda dinâmica (DBA)

- O DBA pode alocar dinamicamente a largura de banda upstream em microssegundos ou milissegundos.

Por que o DBA é necessário?

- Podemos melhorar a utilização da largura de banda da linha de upstream para as portas PON.

- Conectamos mais usuários às portas PON.

- Fornecemos aos usuários melhores serviços com larguras de banda mais altas, especialmente para serviços com a característica de bandwidth bursts.

Em suma, bandwidth bursts é um meio pelo qual a operadora pode aumentar a largura de banda do seu serviço em períodos de pico de utilização.

Mecanismo de trabalho do DBA

- SR-DBA: relatório de status-DBA

- NSR-DBA: sem relatório de status-DBA

Vamos ver por que o DBA é necessário para as tecnologias GPON.

Vimos então que DBA significa: “dynamic bandwidth allocation”, ou seja, alocação de largura de banda dinâmica.

Como o DBA funciona na prática?

Vou ilustrar um exemplo hipotético abaixo.

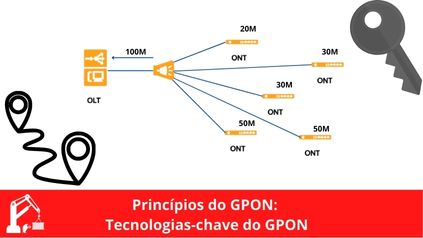

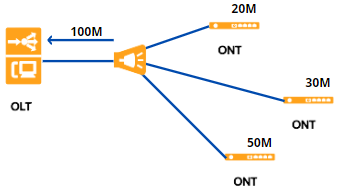

Temos um OLT que está conectada a diferentes ONTS através do splitter. Nesse exemplo hipotético, a largura de banda de upstream é de 100 Mbit/s. Alocamos 20 Mbit/s para ONT1, 30 Mbit/s para ONT2 e 50 Mbit/s para ONT3. Perceba que, neste caso, existem três ONUS conectadas a uma OLT. E a largura de banda total deles, somados, é de 100 Mbit/s.

Portanto, nesse cenário hipotético não seria possível adicionar mais ONUS por não termos banda disponível para alocação de novos terminais.

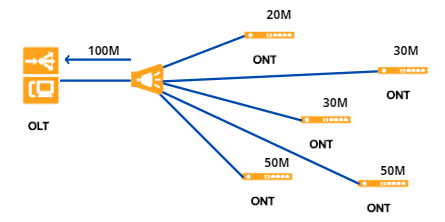

No entanto, se usarmos atribuição de largura de banda dinâmica, significa que quando a ONU2 não usa a largura de banda total, essa largura de banda pode ser compartilhada com outras ONUS.

Assim, a largura de banda de 30 Mbit/s pode ser compartilhada com outras ONUS.

Por essa razão, podemos adicionar mais ONUS e mais usuários. Assim podemos melhorar a utilização da largura de banda de upstream de uma porta PON.

Vimos também que o mecanismo de trabalho DBA inclui SR-DBA e NSR-DBA. Como nossa referência é a Huawei, é importante citar que para dispositivos da fabricante Huawei, adotamos SR-DBA, que aceita relatório de status-DBA.

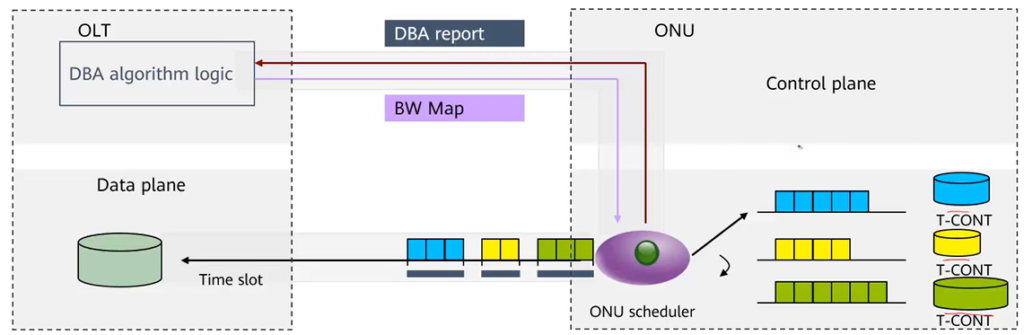

Implementação do SR-DBA

O módulo DBA da OLT coleta continuamente as informações do relatório DBA, realiza o cálculo e envia o resultado do cálculo para cada ONU na forma de BW Map.

Cada ONU envia dados da upstream em seus respectivos timeslots de acordo com as informações do BW Map para ocupar a largura de banda upstream.

Nesta topologia, nossa OLT está do lado esquerdo e nossa ONU está do lado direito.

Na ONU, existem vários T-CONTS. Como sabemos, o T-CONT, como o contêiner, é o buffer de dados.

Quando a ONU quiser enviar dados para a OLT, ele dirá à OLT quantos dados serão transmitidos para a OLT.

Então a ONU reportará a situação para a OLT.

Após o OLT receber o relatório, ele calculará o relatório através do algoritmo DBA Logic.

Em seguida, a OLT irá gerar o mapa de largura de banda (BW Map) e enviá-lo para a ONU.

BW MAP

Como sabemos, a direção downstream está no modo broadcast.

Assim todos os ONUS receberão este mapa de largura de banda (BW Map).

Eles enviarão dados um a um seguindo seus próprios intervalos de tempo.

Dentro do mapa de largura de banda, há um ID de Alloc, um intervalo de tempo inicial e final.

O T-CONT é identificado pelo Alloc ID.

Quando a ONU recebe o mapa de largura de banda, ela pode selecionar o timeslot para enviar os dados para a OLT.

Nesse caso, temos que usar o DBA para limitar o tamanho do T-CONT.

Isso significa que podemos ligar o DBA com um T-CONT.

Na verdade, não sabemos o tamanho do T-CONT.

Então temos que vincular o DBA com um T-CONT.

Depois que o DBA é vinculado a um T-CONT, existem cinco tipos de T-CONTS.

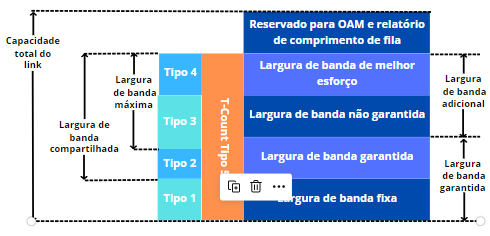

Base para Implementação de DBA – T-CONT

Contêineres de transmissão (T-CONTs): Recebem dinamicamente a autorização da OLT, gerenciam a alocação de largura de banda upstream na camada de convergência de transmissão do sistema PON e melhora a largura de banda upstream no sistema PON.

Tipo de largura de banda: FB, AB, NAB e BE

Tipos T-CONT: Tipo 1, Tipo 2, Tipo 3, Tipo 4 e Tipo5

T-CONT é um contêiner de transmissão que recebe dinamicamente a autorização do OLT e “gerencia” a alocação de largura de banda upstream na camada de convergência de transmissão do sistema PON.

O DBA é usado apenas para a direção upstream.

Depois que o DBA é vinculado a um T-CONT, existem cinco tipos de T-CONTS.

T-CONT é como o recipiente. Existem recipientes grandes e recipientes pequenos.

Assim, os tipos T-CONT incluem Tipo 1, Tipo 2, Tipo 3, Tipo 4 e Tipo 5.

O tipo 1 é largura de banda fixa. Já o tipo 2 é largura de banda garantida. Por outro lado, o tipo 3 é largura de banda não garantida. Já o tipo 4 é a largura de banda de melhor esforço. Por fim, o tipo 5 inclui todos os quatro tipos anteriores.

Normalmente, o Tipo 1 é para serviço de voz, enquanto o Tipo 2 e o Tipo 3 são para serviço de IPTV. O tipo 4 é para serviço de dados.

Prioridades de Serviços

Conforme as prioridades do serviço, o sistema define o SLA para cada ONU e limita a largura de banda dos serviços.

As larguras de banda máxima e mínima limitam a largura de banda de cada ONU em condições extremas para garantir que a largura de banda varie conforme as prioridades do serviço.

Geralmente, o serviço de voz tem a maior prioridade, seguido pelos serviços de vídeo e dados.

A OLT aloca a largura de banda segundo o serviço, SLA e condições reais da ONU. Quanto maior a prioridade, maior a largura de banda.

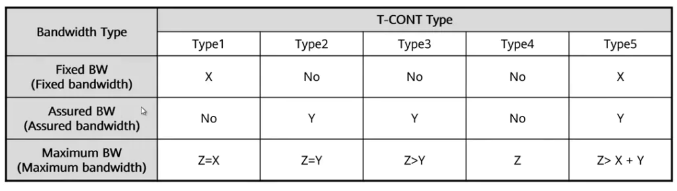

Relação entre tipos de T-CONT e tipos de largura de banda

Então, vamos ver a relação entre os tipos de T-CONT e os tipos de largura de banda.

Como sabemos, T-ONT 1 é largura de banda fixa. Nesse caso, a largura de banda máxima é igual à largura de banda fixa.

O tipo 2 é largura de banda garantida e a largura de banda máxima é igual à largura de banda garantida.

Tipo 3 é a largura de banda máxima, que é maior que a largura de banda garantida porque o Tipo 3 inclui largura de banda garantida e não garantida.

A largura de banda máxima inclui largura de banda garantida e largura de banda não garantida. Portanto, a largura de banda máxima é maior que a largura de banda garantida.

O tipo 4 é a largura de banda de melhor esforço. Portanto, ele só tem a largura de banda máxima.

O tipo 5 inclui todos eles.

Portanto, a largura de banda máxima é maior que a largura de banda fixa e garantida porque a largura de banda máxima inclui largura de banda garantida, largura de banda fixa e largura de banda não garantida.

Portanto, sugerimos que você escolha tipos diferentes para serviços diferentes.

Escolhendo o tipo de T-COUNT

Você pode escolher Tipo 1 para serviço de voz, Tipo 2 e Tipo 3 para IPTV e Tipo 4 para serviço de dados.

A prioridade da largura de banda fixa é maior que a da largura de banda garantida.

E a prioridade da largura de banda garantida é maior do que a largura de banda não garantida.

A prioridade da largura de banda não garantida é maior que a da largura de banda de melhor esforço.

Por que escolhemos largura de banda fixa para serviço de voz?

Porque o serviço de voz tem a maior prioridade.

Se houver um atraso, o serviço de voz ficará inoperante ou instável.

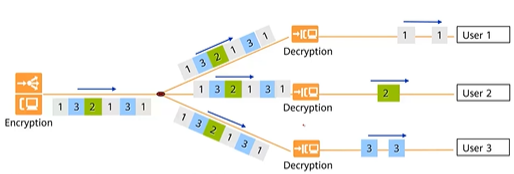

Encriptação AES na downstream

Então, vamos ver a criptografia AES no sentido da downstream.

Por que a criptografia é necessária?

A tecnologia de transmissão é usada na direção da downstream no GPON.

Na mesma porta PON, os dados são os mesmos na fibra óptica do backbone e após a divisão óptica.

Sendo assim, os dados recebidos por cada ONU são os mesmos.

Como garantir que os dados destinados a uma ONU não sejam acessados por outras ONUs?

GPON suporta criptografia AES128 para dados de transmissão na downstream.

Criptografia AES

Antes de mais nada, vamos à referencia. Advanced Encryption System (AES) é um algoritmo de criptografia internacional.

No GPON, vai funcionar assim, apenas o payload em um quadro GEM é criptografado.

O sistema GPON troca e atualiza periodicamente a chave AES para melhorar a confiabilidade dos dados da linha.

Lembre que, porque em nossa OLT, a direção downstream está no modo broadcast, todas as ONUS receberão os mesmos dados.

Como inibir este problema de segurança? Para isso, usamos a criptografia AES128 para dados de transmissão no sentido da downstream.

Importante deixar claro que, se habilitarmos esta função, ela não causará nenhum tipo de delay.

Por outro lado, pode melhorar a confiabilidade da linha.

Criptografia AES no sistema GPON

E aqui está a criptografia AES no sistema GPON.

A OLT inicia uma solicitação de substituição de chave. A ONU responde ao pedido, gera uma nova chave e envia a nova chave para a OLT por três vezes.

Após receber a nova chave, a OLT inicia a troca de chaves e notifica a ONU (também três vezes) do número do frame da nova chave usando comandos relacionados. A ONU muda a chave de verificação no frame de dados correspondentes.

Perceba que nesse caso, ele pode transmitir os dados na direção downstream.

Esta função pode ser habilitada na direção downstream por padrão, mas também podemos desabilitar esta função. Neste caso, a OLT calculará automaticamente.

Conclusão

Por fim, falamos hoje sobre os principais itens a serem observados para tecnologias GPON. Chamamos esses itens de tecnologias-chave e vimos o quanto importante esses sistemas são para o correto funcionamento da solução GPON. Falamos sobre alcance, alocação dinâmica de largura de banda na upstream e criptografia AES no sentido da downstream.

No próximo aratigo seguiremos falando sobre os princípios do GPON, e abordaremos os Modos de Gerenciamento e Provisão de Serviços do Sistema GPON. Te espero no próximo artigo.