Antes de Começar

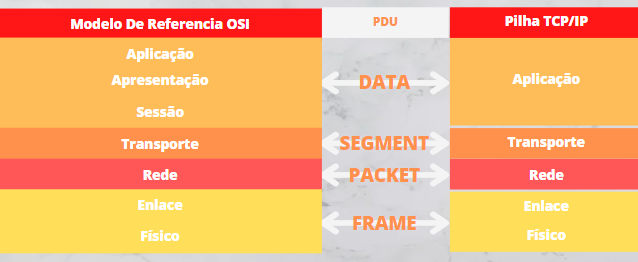

No artigo anterior falarmos sobre a pilha de protocolos TCP/IP e vimos como funciona o encapsulamento e desencapsulamento de dados no transporte a partir desse modelo. Então, hoje, iremos abordar a função de cada uma das camadas do protocolo TCP/IP, ou pilha de protocolos tcp/ip, passando desde a camada física até a camada de aplicação, explicando de maneira sucinta o papel de cada uma em uma rede de dados.

Lembrando que nossa abordagem dar-se-á com base no modelo de 5 camadas da pilha TCP/IP conforme exigido no programa oficial de certificação HCIA-Access da Huawei.

Não deixe de conferir também nosso canal no Youtube

Função das camadas: Física do Protocolo TCP/IP

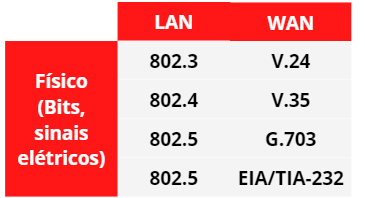

A camada física define os processos e funções elétricas e mecânicas para ativar, manter e remover linhas quando dois sistemas estão conectados.

Desse modo, a camada física define os seguintes recursos:

- Nível de tensão

- Taxa de transmissão de dados

- Modo de conexão física

- Distância máxima de transmissão

Assim, a cama física também especifica o tipo de mídia, o tipo de interface e o tipo de sinalização.

Assim, temos definido nossa camada física com nossos dispositivos físicos ou interfaces físicas como cabos ou interfaces.

Desse modo, o nível de tensão define a taxa de transmissão de dados. Do mesmo modo, define o modo de conexão física e a distância máxima de transmissão.

Esta camada especifica o tipo de mídia, tipo de interface e tipo de sinalização para a rede LAN e WAN. Portanto, redes diferentes têm tipos de interface físicas diferentes.

Função das camadas: de enlace do Protocolo TCP/IP

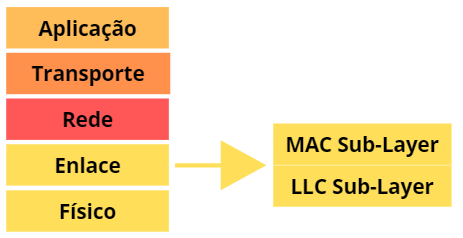

A principal função da camada de enlace de dados é transmitir dados entre a extremidade de transmissão e a extremidade de recepção através do meio físico.

- Subcamada MAC: Subcamada de controle de acesso ao meio

- Especifica como os dados são transmitidos por linhas físicas e como se comunicam com a camada física.

- Subcamada LLC: Subcamada de controle de link lógico

- Identifica o tipo de protocolo e encapsula os dados para transmissão pela rede.

Conforme vimos no processo de Encapsulamento e Desencapsulamento no modelo TCP/IP, a camada de enlace pode ser dividida em duas subcamadas. A subcamada MAC e a subcamada LLC. Nesse momento focaremos em entender como, juntos, eles formam nosso cabeçalho Ethernet.

Desse modo, a função da subcamada MAC é especificar como os dados são transmitidos pelo meio físico e como se comunicam com a camada física.

Por outro lado, a função da subcamada LLC é identificar o tipo de protocolo e encapsular os dados para transmissão pela rede.

Endereço MAC e Protocolos da camada de Enlace

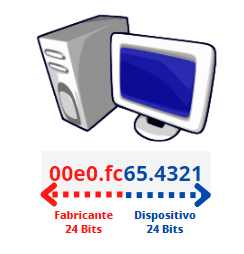

Na camada de enlace, normalmente, está o nosso endereço MAC.

O endereço MAC é formado seis grupos de dois dígitos hexadecimais, que totalizam 48 bits. Como estamos trabalhando com a referência da Huawei, julgo importante mencionar que os três primeiros bytes dos produtos da Huawei são 0x00E0FC.

Os primeiros 24 bits identificam o fornecedor, enquanto os últimos 24 bits são o serial único do dispositivo.

Protocolos comuns na camada de enlace

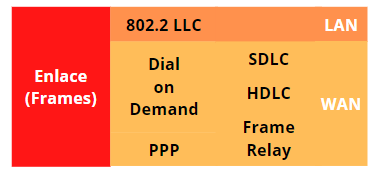

Redes distintas contarão com protocolos distintos como o 802.2 (LLC – Logical Link Control) em uma rede LAN, enquanto a rede WAN contará com outros protocolos, por exemplo, frame relay e o ppp, além de outros conforme vemos abaixo:

Função das camadas: de Rede do Protocolo TCP/IP

- Função: Encaminhar pacotes de dados entre diferentes redes.

- Equipamento: Roteadores e Switches de Camada 3.

A função da camada de rede é encaminhar pacotes de dados entre redes diferentes.

Os dispositivos de camada 3 incluem, roteadores e o switches L3.

Lembre-se que temos em uma rede de computadores switches L2 e switches L3.

Switches L2 estão limitadas a trabalhar na camada 2 (Layer 2), por outro lado, Switches L3 podem funcionar na camada de rede tal como roteadores.

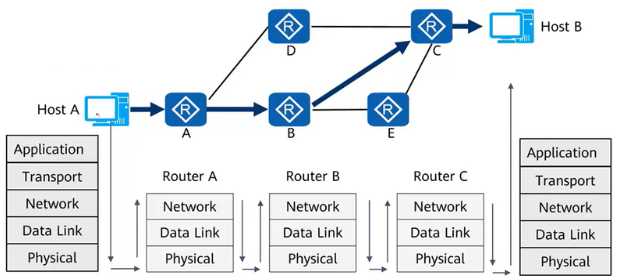

Observe o gráfico abaixo.

Passo a passo do processo de roteamento

Host A envia dados para o Host B

O que temos na ilustração acima é um exemplo de quando um host A envia dados para um host B. Primeiro, o host A encapsulará os dados em dígitos binários conforme vimos no artigo anterior.

Roteador A encaminha dados para o Roteador B

Depois disso, o roteador A (ou switch L3) receberá este frame. Então, irá analisar o frame para obter o endereço IP de destino. Após o roteador A obter o endereço IP de destino, ele irá consultar sua tabela de roteamento IP para então encaminhar os dados para a interface correta.

Nesse ínterim, perceba que falamos da tabela de roteamento IP como uma espécie de mapa, então o roteador A verificará esse “mapa” para ver qual é o próximo salto (next hop). No nosso exemplo demonstrado na figura acima, o próximo salto será o roteador B. O roteador A então, conhecendo seu next hop, encapsulará, nesse cenário, os dados novamente e os enviará para o link.

Roteador B encaminha dados para o Roteador C

Então, o roteador B irá receber o pacote, irá desencapsular e também irá verificar a tabela de roteamento IP para buscar seu destino e o próximo salto do pacote. Desse modo, mais uma vez o roteador (agora o router B) encontrará o próximo salto, encapsulará os dados e os enviará para o roteador C.

Roteador C encaminha dados para o Host B

O roteador C, da mesma forma, irá verificar o endereço IP de destino e as tabelas de roteamento IP e em seguida, irá encapsular os dados e enviá-los para o PC B.

Por fim, quando o PC B recebe os dados, ele descarta os cabeçalhos, Ethernet, cabeçalho IP e o cabeçalho TCP para, em seguida, ele obter os dados originais.

Assim, a função do roteador é encaminhar dados entre redes diferentes. Como o host A e o host B estão em segmentos de rede diferentes, eles não podem se comunicar diretamente. Então, eles precisam de roteadores para encaminhar os dados um por um.

Protocolos da Camada de Rede

O protocolo IP fornece globalmente um modo de endereçamento unificado. Com isso, protege as diferenças de endereços de rede física e possibilita a pesquisa de rotas.

Esse formato de pacote, globalmente unificado, protege as diferenças na camada de link de rede e possibilitar a interconexão de redes distintas. Por isso o IP é um dos protocolos mais importantes na arquitetura TCP/IP.

Os três protocolos que correspondem ao protocolo IP são:

- ARP (Protocolo de Tradução de Endereço)

- RARP (Protocolo de Tradução de Endereço Reverso)

- ICMP (Protocolo de Mensagem de Controle da Internet).

Então, chamamos isso de pilha de protocolos TCP/IP e encerramos com o entendimento de que na L3 usamos principalmente o protocolo IP.

Qual é a função do endereço IP?

Um endereço IP identifica exclusivamente um dispositivo na camada de rede.

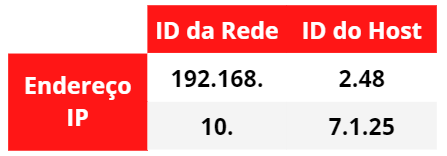

Um endereço de rede consiste em duas partes: ID da rede e ID do host.

Por exemplo, para o endereço IP 192.168.2.48, o ID de rede é 192.168, enquanto o ID do Host será 2.48.

Também podemos ter, como outro exemplo, um endereço IP 10.7.1.25, onde o ID da rede poderia ser 10, enquanto o ID do Host seria o 7.1.25.

Assim, se dois dispositivos estiverem no mesmo segmento de rede, terão o mesmo ID de rede.

Por outro lado, o ID do host indica a identificação única que aquele PC ou dispositivo de rede terá na rede. Dois dispositivos em uma mesma rede não poderão ter o mesmo ID de host.

Em outras palavras, o endereço IP identifica um dispositivo em uma rede e sua identificação é única dentro de um mesmo segmento de rede.

Principais Protocolos da Camada de Transporte

Algumas das principais funções da camada de transporte incluem:

- Segmentação de dados e combinação de segmentos de dados

- Estabelecimento de conexões de ponta a ponta

- Envio de segmentos de dados de um host para outro host

- Garantia da exatidão da transmissão de dados (Opcional).

TCP (Transfer Control Protocol) e o UDP (User Datagram Protocol) são os protocolos da camada de transporte e possuem as seguintes características:

TCP

- Orientado à conexão

- Confiável

- Destina-se às aplicações com alta confiabilidade

- Alto custo de desempenho

UDP

- Conexão fraca (Connectionless)

- Não confiável

- destina-se às aplicações com alta eficiência

- A camada de aplicação é responsável pela confiabilidade dos dados

Quais são as diferenças entre TCP e UDP?

O TCP é orientado à conexão, ou seja, a entrega dos pacotes é confiável, mas tem um custo alto para garantir da integridade.

Por outro lado, o protocolo UDP é um protocolo chamado Connectionless, sem conexão, ou conexão fraca. Não tem garantia de entrega dos pacotes, logo “não é confiável”, podemos, por assim dizer.

Em outras palavras, o protocolo UDP é mais performático, mais rápido que o TCP, porém a segurança do TCP é maior que a do UDP.

Vejamos na prática. O protocolo FTP é um exemplo de protocolo que trabalha em cima do TCP. Por outro lado, o TFTP é baseado no UDP.

Normalmente, usamos FTP ou TFTP para fazer backup dos dados de servidores, swtiches, roteadores e até mesmo OLT em uma topologia de Rede. Seja com FTP ou TFTP, teremos nosso objetivo atingido, fazer o backup de um equipamento, porém, o uso do FTP nos dará uma maior garantia, uma vez que uma potencial perda de pacotes será identificada e os pacotes serão retransmitidos, caso necessário. O uso do FTP, baseado em TCP, garante assim a integridade do backup. Por outro lado, se nosso meio é altamente confiável e temos outros mecanismos para validação da integridade do nosso backup, podemos usar o TFTP que será muito mais performático que o FTP. Porém, é importante considerar que uma potencial perda de pacotes não será retransmitida no caso do TFTP, baseado em UDP, e os dados gerados poderão sofrer pela falta de parte da informação.

Protocolos e Portas comuns

Abaixo, deixarei como referência, os protocolos e portas mais comumente cobrados no exame de certificação HCIA-Access da Huawei.

- 20 FTP (File Transfer Protocol, Default Data)

- 21 FTP (File Transfer Protocol, Control)

- 23 Telnet

- 25 Simple Mail Transfer Protocol

- 53 Domain Name Server

- 80 World Wide Web (HTTP)

- 119 Network News Transfer Protocol

- 161 SNMP

- 162 SNMP TRAP

Alguns desses protocolos usam UDP, outros usam TCP. Em alguns casos podemos usar TCP e UDP como no caso do DNS.

Abaixo mostrarei o intervalo de números de portas utilizadas de 0-65535:

- 0-254: Público

- 255-1023: Atribuído a cada empresa

- Mais de 1024: números de porta aleatórios

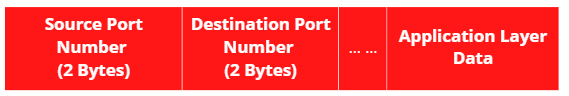

Agora, irei apresentar um resumo do formato de segmentação da camada:

O cabeçalho TCP inclui a porta de origem e a porta de destino. A porta de origem tem dois bytes e a porta de destino também tem dois bytes. Se dois dispositivos quiserem se comunicar, eles precisam fechar uma conexão entre si primeiro. Eles precisam conhecer a porta de origem e a porta de destino para poderem se comunicar.

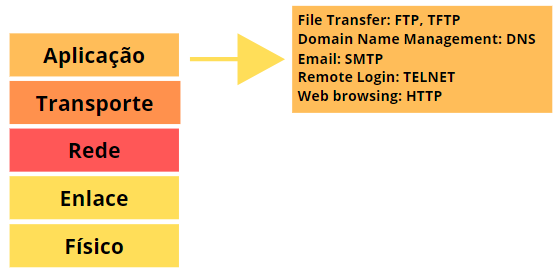

Função das camadas: de Aplicação do Protocolo TCP/IP

Por fim, veremos a camada de aplicação. Existem muitos protocolos e softwares, como FTP e TFTP, para transferência de arquivos. DNS, sendo um serviço essencial em uma rede moderna, pois é responsável pela tradução de nomes amigáveis em endereço IP. SMTP para envio de e-mail. Telnet para login remoto não seguro. SSH para conexão remota segura e HTTP para navegação na web, dentre outros.

A camada de aplicação fornece interfaces para os usuários processarem as aplicações. Em outras palavras, é “o que o usuário enxerga”.

A camada de aplicação fornece interfaces para os usuários processarem aplicações específicas.

Além disso, a camada de aplicação do modelo TCP/IP pode fornecer criptografia, descriptografia, compactação e descompactação de dados, bem como padrões para definir a representação de dados. Alguns desses papéis estão em camadas inferiores do modelo OSI, mas como falamos anteriormente na pilha de protocolos TCP/IP temos algumas dessas camadas juntas na camada de aplicação.

Desse modo, essas são as funções da camada de aplicação.

- Fornecer interfaces para os usuários processarem aplicativos específicos

- Criptografar, descriptografar dados

- Compactação e Descompactar dados

- Padrão para definição e Representação de dados

Conclusão

Então, vimos no artigo de hoje cada uma das camadas da pilha de protocolo TCP/IP. Assim, demonstramos função de cada camada e conseguimos cobrir os principais assuntos cobrados na certificação HCIA-Access da Huawei.

O conhecimento abordado é igualmente importante para nivelarmos o entendimento básico e uma rede de computadores, sendo o entendimento deste tópico de suma importância para seguimento deste treinamento.

No próximo artigo estarei dando uma visão geral do protocolo Ethernet. Te espero no próximo artigo.

1 thought on “Básico de Redes: Camadas do Protocolo TCP/IP”