Visão Geral

A maioria dos dispositivos da rede de acesso funciona em redes de camada 2 que é onde nossa VLAN está posicionada na pilha de protocolos TCP/IP. Ao final dessa série de artigos farei o possível para podermos juntos estar entendendo VLANs, quais são suas aplicações e como configurar uma vlan em switch Huawei. No entanto, caso você não saiba o que é uma rede de acesso, te convido a acessar antes nossa série de artigos “Evolução Da Rede De Acesso”.

A VLAN traz uma nova vida às redes LAN tradicionais e traz também uma revolução nas aplicações da rede local. Este capítulo descreve como configurar VLAN em switches e descreve como os frames VLAN são transmitidos entre switches. Recomendo também a leitura prévia da série “Básico de Redes” para melhor aproveitamento deste e dos demais artigos desta série sobre VLAN.

Então, você será capaz responder a estas perguntas: Qual é o princípio da implementação de VLAN? Quais são as diferenças entre VLAN na rede de acesso e VLAN no switch?

Objetivo desta série de artigos

Ao concluir esta série de artigos, você será capaz de:

- Entender o histórico e os recursos da tecnologia VLAN.

- Dominar os métodos de geração de tags VLAN e as regras de aplicação de tags VLAN em diferentes cenários de interface.

- Dominar os métodos básicos de roteamento de VLAN.

Vou descrever nesta série de artigos que seguirão, como implementar VLAN em switches. Também veremos as alterações nos frames de dados VLAN transmitidos entre switches e configuração dinâmica de VLAN.

Nossa rede de acesso geralmente está na camada 2. Assim nossa VLAN também está na camada 2.

Então, por que funciona na camada 2? Como sabemos, para a pilha TCP/IP, existem cinco camadas e a VLAN está trabalhando na camada de enlace de dados.

Organização da Série de artigos Entendendo VLANs

Em suma, iremos separar essa parte do nosso treinamento da seguinte maneira:

- Entendendo VLANs

- Tempestade de Broadcast

- O método de divisão de VLAN

- Configuração e Implementação de VLAN

- Roteamento de VLAN

- Características das VLANs na Rede de Acesso

Estaremos falando neste artigo do primeiro item desse módulo, Entendendo VLANs.

Bons estudos!

Entendendo VLANs

Estudaremos nesta série, o princípio da tecnologia VLAN. Antes de mais nada, vamos entender o que é VLAN. Vlan é a denominação que damos para uma rede local virtual. É a tecnologia que agrupa logicamente dispositivos de uma mesma LAN em diferentes redes para formar um grupo de trabalho virtual. Em outras palavras, uma mesma rede local pode, a partir do uso da vlan, ser segregada logicamente, mesmo que usando o mesmo meio físico.

Como tecnologia básica, a VLAN tem sido amplamente aplicada a vários modos de acesso e serviços, como multicast, triple play e serviços de linha privada.

O surgimento da VLAN traz uma nova vida à LAN como conhecíamos e revoluciona a aplicação nas redes LAN.

Entendendo VLANs com um Exemplo

Imagine dois departamentos em uma empresa. Pense que você precisa separara as redes LAN destes departamentos em redes distintas. Você possui um único switch. Você poderia com uso de vlans reservar algumas portas para o departamento A, enquanto outras portas ficariam reservadas ao departamento B. Fazendo isso, com uso de VLAN, você garante que as redes estão apartadas, como se, na prática, tivéssemos trabalhando com dois switches físicos distintos. De modo bem simplificado, é isso que faz uma vlan.

Tempestade de Broadcast

Antes de entrarmos de fatos na VLAN, você deve conhecer o conceito de tempestade de broadcast.

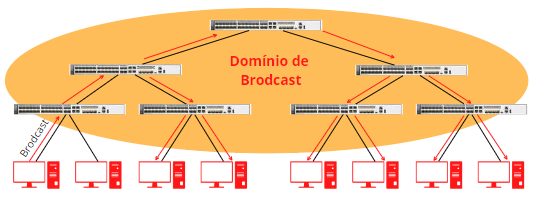

Domínio de Broadcast

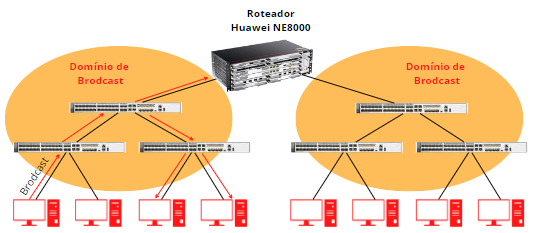

Conforme vemos na imagem acima, um dispositivo de rede, como um switch, possuir várias portas de acesso, onde estas portas terão seus hosts, normalmente computadores e servidores conectados.

Quando uma porta do switch recebe uma mensagem de broadcast, o pacote é encaminhado para todas as portas. Estas portas no que lhe concerne encaminham para o outro dispositivo conectado.

Neste cenários, onde todas as portas e hosts recebem esse pacote em broadcast, dizemos que temos nossos ativos em um mesmo domínio de broadcast.

No nosso exemplo, temos vários PCs e outros tantos switches de camada 2.

Segurança e desperdício de banda

Perceba no nosso caso que um PC envia uma mensagem de difusão para um dispositivo que retransmite o pacote, e o fluxo segue em uma reação em cadeia por todo o domínio de broadcast.

Então, cada PC receberá os dados. Esses dados são os mesmos, o que significa que todos os PCs receberão os mesmos dados. Neste caso, o nível de segurança é muito baixo.

Além disso, desperdiçará a largura de banda porque se um deles não tiver interesse nesses dados, o dispositivo, ainda assim, encaminhará os dados para este PC, gerando um desperdício da largura de banda.

Entendendo o funcionamento das VLANs

Então, como resolver o problema de broadcast? Se houver muitos domínios de broadcast que precisamos dividir, como fazer isso? Bem, nesse caso, podemos pensar em implantar vários roteadores. Mas você entende que essa solução vai gerar um desperdiçar de custo. Além disso, a implementação de roteadores para atender a esse tipo de solução necessitaria de um conhecimento técnico mais avançado do que o uso de vlan em switches layer 2. Vamos explorar os dois cenários mencionados.

Segmentação de redes através de roteadores

No passado, até mesmo hoje, podemos usar um roteador para distinguir diferentes domínios de broadcast ou para separar diferentes domínios de broadcast. Isso porque o roteador funciona na camada 3 e não retransmite os pacotes em broadcast.

Isso significa que um roteador não pode encaminhar a mensagem de broadcast, portanto, o roteador pode separar diferentes domínios de broadcast sendo uma possível solução para esse cenário conforme vemos na figura acima.

É importante entender que a comunicação em broadcast não é um problema, mas uma característica necessária para determinados serviços como o caso do DHCP, que veremos em artigos futuros, mas que já posso adiantar que inicia seu processo de sincronismo em broadcast.

Nesse ínterim, o que estamos buscando resolver aqui é o isolamento da característica do broadcast para cenários em que faça sentido, e que não gere prejuízo para nossa rede conforme vimos anteriormente, com segurança e largura de banda, por exemplo.

Segmentação de rede com uso de VLAN

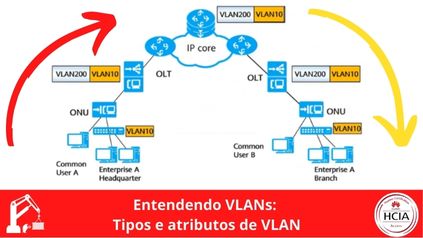

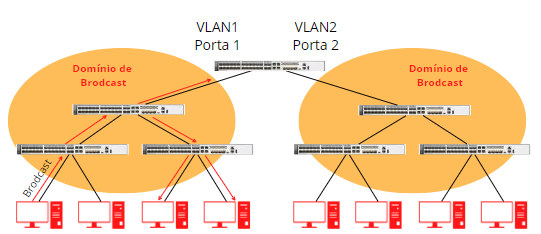

Antes de mais nada, a VLAN pode dividir vários domínios de broadcast. Também é importante frisar que diferentes domínios de broadcast não podem se comunicar entre si.

Conforme vemos na imagem acima, um domínio de broadcast pertence à VLAN 1 enquanto outro domínio de broadcast pertence à VLAN 2. Já vimos que domínios de broadcast diferentes usam VLANs diferentes, logo são isoladas. Desse modo, o domínio de broadcast 1 não pode se comunicar com o domínio de broadcast 2 porque eles usam VLANs diferentes.

Conforme temos no nosso exemplo, podemos usar um switch layer 2 e neste switch podemos configurar uma porta, usando uma VLAN 1, enquanto para a porta 2, usaríamos a VLAN 2.

Assim, as portas 1 e 2 são isoladas. Mas, quais são as vantagens da VLAN?

Entendendo as Vantagens das VLANs

A tecnologia VLAN tem as seguintes vantagens se comparada a tecnologia LAN tradicional:

- Isola domínios de broadcast e suprime pacotes de broadcast

- Reduzir os custos de movimentações e mudanças na rede

- Os usuários não são restritos por dispositivos físicos, mas separados logicamente

- O uso de VLAN melhora a segurança da comunicação

- Melhora a robustez da rede

Então, temos que algumas das vantagens do uso de vlan passam pelo isolamento dos domínios de broadcast e supressão dos pacotes de broadcast.

Além disso, podemos reduzir custos uma vez que não precisaríamos investir, por exemplo, em roteadores para fazer o isolamento das redes. Podemos então dividir em grupos de trabalho virtuais. As VLANs são criadas para funcionar de forma diferente das redes tradicionais, dividindo vários grupos de trabalho virtuais e diferentes grupos de trabalho serão isolados para aumentar a segurança da comunicação. Além disso, não podemos esquecer que o uso de vlan melhorar a estabilidade e desempenho da nossa rede.

Gerencimento de Tag de Vlan

Antes de encaminhar um frame, o switch verifica a tag VLAN do pacote de dados.

Como funciona a VLAN?

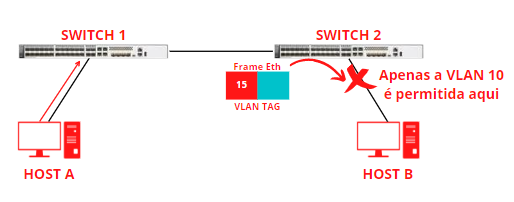

Nesta topologia, o Host A enviará um frame Ethernet. Nós o chamamos de frame Ethernet não marcado, ou não “tagueado”.

Obs.: o termo “tagueado” vem de tag. Porém ele não existe na literatura, estou usando neste artigo apenas para que você possa se familiarizar com o termo usado comumente no mercado brasileiro.

Depois que o switch receber esse frame Ethernet sem tag, ele adicionará a tag VLAN. No nosso exemplo a tag da vlan 15.

Então o switch enviará o frame “tagueado” com a vlan 15 para outro switch. Seguindo do princípio que vimos anteriormente que o frame seria encaminhado para as portas deste switch, ao encaminhar para a porta onde está o Host B, o switch irá perceber que a porta está configurada com a vlan 10.

Então, o switch 2 recebeu o frame marcado com a vlan 15, se a porta para onde ele iria encaminhar o pacote estiver na vlan 10 ou outra vlan diferente da vlan adicionada no switch 1, o frame marcado com a vlan 15 não será encaminhado, no nosso caso para a porta onde está o Host B.

Em outras palavras, para haver comunicação entre os Hosts A e B, eles precisam usar a mesma vlan.

Formato do Vlan Frame

Então, como a vlan 15 é adicionado ao nosso frame original que, como vimos, é originado sem tag de vlan?

Este é um formato de Frame de VLAN.

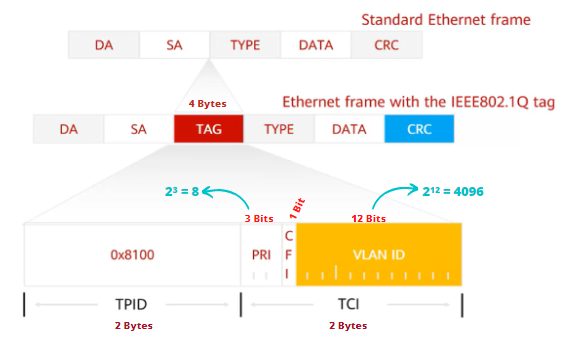

Ethernet Padrão

No topo está nosso frame Ethernet padrão.

Como sabemos, um frame Ethernet padrão consiste em endereço MAC de destino (DA), endereço MAC de origem (SA), além de tipo e dados.

A tag VLAN será adicionada entre o tipo e endereço MAC de origem (SA).

Ethernet Frame com a tag IEEE 802.1Q

Este frame tem quatro bytes no total e a tag pode ser dividida em duas partes. Uma parte é TPID e outra é o TCI.

O TPID tem dois bytes. Normalmente, o TPID é fixo.

TCI, dois bytes. Pode ser dividido em três partes. Um deles é o priority (PRI) que indica a prioridade com 3 bits. O outro é o CFI, normalmente não usamos e tem 1 bit para Token Ring. Já o ID de VLAN, tem 12 bits.

Lembrando que, quando falamos de bits estamos falando de zero ou um. Entendendo o cálculo de vlans torna-se-á mais fácil o processo de memorização dos nossos valores finais de vlan id e prioridade. Então, faremos o seguinte cálculo:

- PRI, que possui 3 bits, é a potência de 2 (bit zero ou um). Então teremos aqui o resultado de 8, partindo do 0 até o 7. Isso significa que teremos uma prioridade com intervalo de 0 até 7.

- Por outro lado, a vlan id tendo 12 bits usando o mesmo calculo de potência nos trará um total 4096, ou seja, a vlan ID pode ser definida de 0 até 4095. Dois elevado a potência de 12 = 4096. Em outras palavras, podemos adicionar um ID de vlan neste intervalo de 0 até 4095.

Método de Divisão de Vlan

Agora, falaremos sobre o método de divisão da VLAN.

Classificação das Vlans baseada em portas

Observe o esquema abaixo:

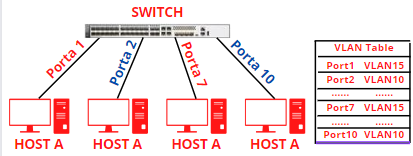

No exemplo abaixo, temos 4 PCs e um switch LAN. Configuramos o host A e o host C nas portas 1 e 7 respectivamente.

Vlan baseado em porta de acesso

Podemos configurar a VLAN com base na porta.

No nosso exemplo, temos que as portas foram configuradas com a mesma VLAN: VLAN 15.

Por outro lado, as portas 2 e 10 foram configuradas com a tag de vlan 10.

Isso significa que o host A pode se comunicar com o host C e vice-versa. No entanto, o host B só pode se comunicar com o host D.

Perceba que os hosts A e C não podem se comunicar com os hosts B e D.

Nesse caso, isso ocorre porque configuramos a VLAN com base nas portas de acesso.

Na nossa rede, normalmente, configuramos a VLAN com base na porta porque isso é mais conveniente, mas essa não é a única forma e você precisa conhecer as outras possibilidades.

Vlan baseado em Endereço MAC

Também podemos configurar a VLAN com base no endereço MAC.

Por exemplo, ainda olhando para nossa topologia de exemplo, existem 4 PCs, logo teremos 4 endereços MAC.

Podemos configurar os endereços MAC A e C para usar a VLAN 15 enquanto os endereços macs dos hosts B e D são configurados para usar a VLAN 10.

Então, neste caso, podemos configurar a VLAN através do endereço MAC.

Lembre que em uma mesma vlan os hosts podem se comunicar entre si, mas, em VLANs diferentes, os hosts não poderão se comunicar.

Vlan baseado em Protocolo

Outra forma é a configuração de vlan baseado no protocolo.

Isso significa que também podemos configurar a VLAN com base no protocolo.

Por exemplo, digamos que os hosts A e C usam o protocolo IPX enquanto os Hosts B e D usam IP.

Configuramos VLANs diferentes para os protocolos IP e IPX, logo se estiverem usando o mesmo protocolo, os hosts podem se comunicar entre si.

Vlan baseado em Sub-Rede

Por último, podemos configurar a VLAN com base na sub-rede IP.

Os hosts A e C usam o mesmo segmento IP e B e D usam outro segmento de rede.

Eles não podem se comunicar entre si porque usam VLANs diferentes.

Comparando porta, MAC, protocolo e sub-rede IP, normalmente usamos a porta para configurar a VLAN por a porta ser fácil de configurar e manter.

Mas, pode haver alguns cenários especiais ou para alguns requisitos especiais, em que possamos usar outros métodos para configurar a VLAN como os que vimos até o momento.

Conclusão

Enfim, concluímos o artigo de hoje com bastante conteúdo, mas estamos enfim entendendo VLANs. Tivemos muita informação conceitual, mas de suma importância para seguimento dos próximos artigos dessa série. Vimos então hoje, quais são os objetivos dessa série e como iremos organizar esse conteúdo. Entendemos o que é vlan, para que serve e quais são seus benefícios de uso. Entendemos como funciona uma tempestade de broadcast em uma rede layer 2. Aprendemos ainda o funcionamento dos frames e tags de vlan, além de mostrar o formato do frame Ethernet com a tag de vlan finalizando com o cálculo para chegarmos a famosas 4096 possíveis vlan em uma rede de dados.

Nos próximos artigos desse módulo, falarei sobre o método de divisão de VLAN.

Te espero no próximo artigo. Até lá!